העברת יציאות בנתב שלך כדי שמכשירים יוכלו לדבר עם העולם החיצון יכול להיות כאב בתחת אם יש לך הרבה ציוד, אז זה הגיוני למה טכנולוגיה כמו UPnP נשמעת כל כך נוחה. התהליך האוטומטי הזה מניח שבטוח לחשוף את הרשת שלך לאינטרנט כאשר תוכניות פנימיות מבקשות גישה - מה שבדרך כלל נכון, אלא אם כן מדובר בחתיכת תוכנה זדונית שעושה את השאלה.

רואה את הבעיה? באופן כללי, תוקפים מוצאים דרכים יצירתיות לנצל את האמון המוגזם בפרוטוקולי UPnP לביצוע כל מיני פעולות מהנות - עד וכולל סריקת יציאות ברשת שלך לאיתור וקטורי התקפה נוספים.

אין סיבה אמיתית שתפעיל UPnP. הנוחות לא שווה את הסיכון לאבטחת הרשת שלך. אם אפליקציה לא עובדת, כמו כלי ההורדה המועדף עליך של BitTorrent,יציאות שילוחזה לא תהליך כל כך קשה. מעצבן, בטח, אבל הרבה יותר בטוח מאשר להסתמך על UPnP.

אם אתה צריך יותר משכנע,Ars Technicaיש כתיבה בריאה של התקפת הוכחה חדשה לגמרי שמנצלת עוד פגיעות ב-UPnP כדי ליצור רשת מניעת שירות (DDoS) ענקית ממכשירים רגישים. כֵּיף!

כפי שדן גודין כותב:

"הניצול פועל על ידי ניצול לרעה של יכולת ה-UPnP SUBSCRIBE, שבה מכשירים משתמשים כדי לקבל התראות ממכשירים אחרים כאשר מתרחשים אירועים מסוימים - כמו השמעת סרטון או רצועת מוזיקה. באופן ספציפי, CallStranger שולח בקשות הרשמה שמזייפות את כתובת האתר שאמורה לקבל את ה"התקשרות חוזרת".

כדי לבצע DDoSes, CallStranger שולחת שלל בקשות מנוי שמזייפות את הכתובת של אתר צד שלישי באינטרנט. כאשר התקיפה מבוצעת יחד עם מכשירים אחרים, ההתקשרויות הממושכות מפציצות את האתר בשטף של תעבורת זבל. במקרים אחרים כתובת האתר שמקבלת את ההתקשרות חוזרת מצביעה על מכשיר בתוך הרשת הפנימית. התגובות יכולות ליצור מצב דומה לזיוף בקשות בצד השרת, מה שמאפשר לתוקפים לפרוץ מכשירים פנימיים שנמצאים מאחורי חומות אש ברשת".

אז, השבת את UPnP כבר

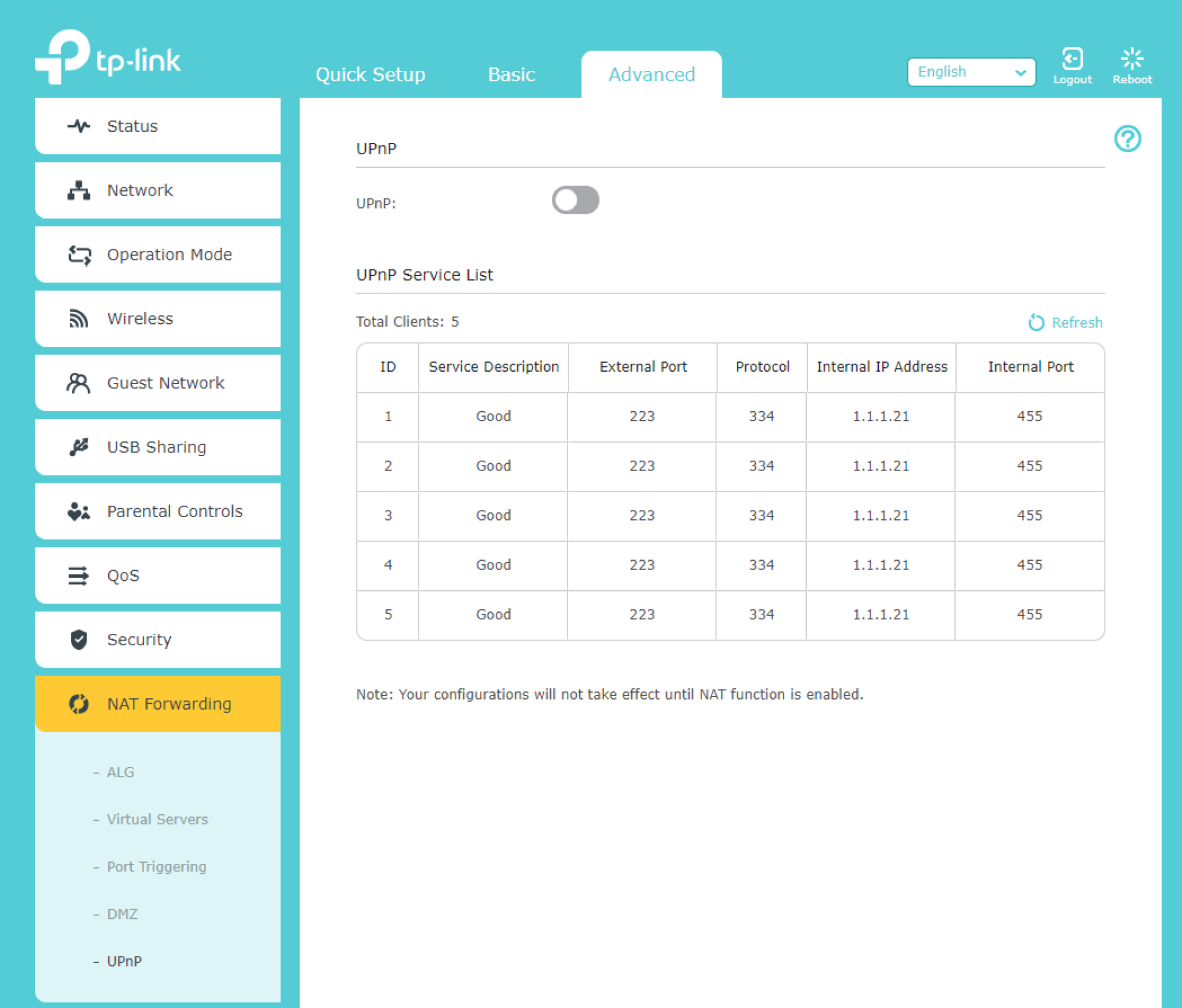

הדרך הקלה ביותר להבטיח שהרשת שלך לא תשתתף בילד זה של הבוטנט היא להשבית את UPnP בנתב שלך. זה קל לביצוע, אבל האפשרות - אם קיימת - כנראה קבורה תחת תפריט הגדרות מתקדמות. לדוגמה, ב-TP-Link Archer A20 טיפוסי, תמצא אותו ב:מתקדם > העברת NAT > UPnP. זה הגיוני אם התעסקת בעבר עם תצורות הנתב, אבל כנראה שזה לא המקום הראשון שמשתמש רגיל יחפש.

קרדיט: דיוויד מרפי

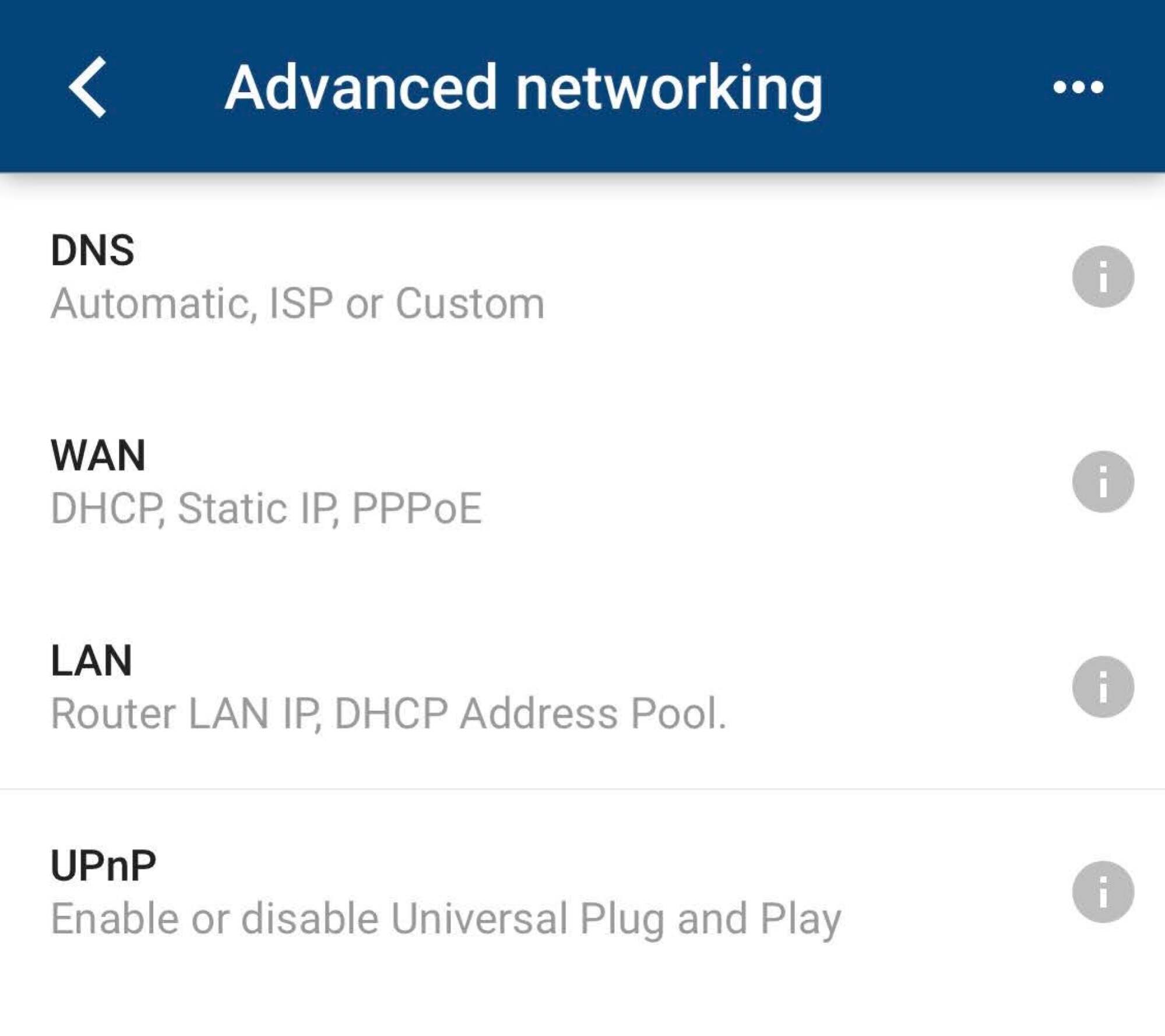

אפילו בנתב ידידותי יותר למשתמש כמו Google Nest Wifi, אתה צריך לחפור קצת כדי למצוא את הגדרות UPnP (שוב, דרך ההגדרות המתקדמות של Nest Wifi):

קרדיט: דיוויד מרפי

בצד החיובי, עכשיו תדע גם לאן להעביר יציאות בנתב שלך אם חומרה או תוכנה כלשהי ברשת שלך דורשת שהיא תפעל. בדרך כלל הגדרות ה-UPnP של הנתב שלך ממוקמות בקרבת הגדרות העברת היציאות שלו, וכל מה שאתה צריך כדי להגדיר העברת יציאות היא כתובת ה-IP של המכשיר שאתה מעביראֶל, כמו גם טווח היציאות הנדרש. (זה קללהבין!)

לאחר שתבצע את ההתאמות שלך, אם בכלל, כדאי להשתמש בכמה כלים מקוונים כדי לבדוק את האבטחה של הרשת שלך. אני ממליץ לנסות את "בדיקת חשיפת UPnP מיידית” ב-ShieldsUp!!, כמו גם של F-Secureבודק נתב, כדי לראות אם הרשת שלך פותחת יותר יציאות לעולם ממה שהיא צריכה.